SMS Blaster — yang juga dikenal sebagai Stingrays, False Base Stations (FBS), dan simulator lokasi seluler — dapat digunakan oleh pihak-pihak yang tidak bertanggung jawab untuk “memikat perangkat seluler agar terhubung ke mereka” dan mengirim pesan teks palsu. Salah satu cara untuk memerangi mereka adalah dengan menonaktifkan koneksi 2G yang tidak aman pada perangkat Android Anda.

Kelompok Penipuan dan Keamanan GSMA (FASG) telah mengembangkan makalah pengarahan bagi anggota GSMA untuk meningkatkan kesadaran akan penipuan SMS Blaster dan memberikan pedoman dan rekomendasi mitigasi bagi operator, OEM, dan pemangku kepentingan lainnya. makalah pengarahantersedia untuk anggota GSMA saja, mengungkap beberapa rekomendasi dan fitur khusus Android yang dapat membantu melindungi pengguna kami secara efektif dari jenis penipuan baru ini.

Pesan palsu tersebut, yang hanya mungkin terjadi melalui jaringan 2G, sering kali mengabadikan penipuan finansial, dengan semakin banyaknya laporan di seluruh dunia tentang hal ini dalam beberapa tahun terakhir. Penyerang dapat dengan mudah memalsukan nomor yang tampaknya berasal dari bisnis yang dikenal. Ada juga laporan tentang penggunaan nomor palsu untuk “menyebarkan malware, misalnya menyuntikkan pesan phishing dengan url untuk mengunduh muatan“.”

SMS Blaster mengekspos jaringan LTE atau 5G palsu yang menjalankan satu fungsi: menurunkan koneksi pengguna ke protokol 2G lama. Perangkat yang sama juga mengekspos jaringan 2G palsu, yang memikat semua perangkat untuk terhubung ke jaringan tersebut. Pada titik ini, penyerang menyalahgunakan kurangnya otentikasi timbal balik di 2G dan memaksa koneksi menjadi tidak terenkripsi, yang memungkinkan posisi Person-in-the-Middle (PitM) lengkap untuk menyuntikkan muatan SMS.

SMS Blaster ini, yang dapat dibawa-bawa, “dijual di internet dan tidak memerlukan keahlian teknis yang mendalam” untuk digunakan dan dilokalkan. Dibandingkan dengan phishing SMS (pesan teks massal) yang Anda terima saat ini, pengiriman langsung ini “melewati jaringan operator dan filter anti-penipuan dan anti-spamnya, menjamin bahwa semua pesan akan sampai ke korban.”

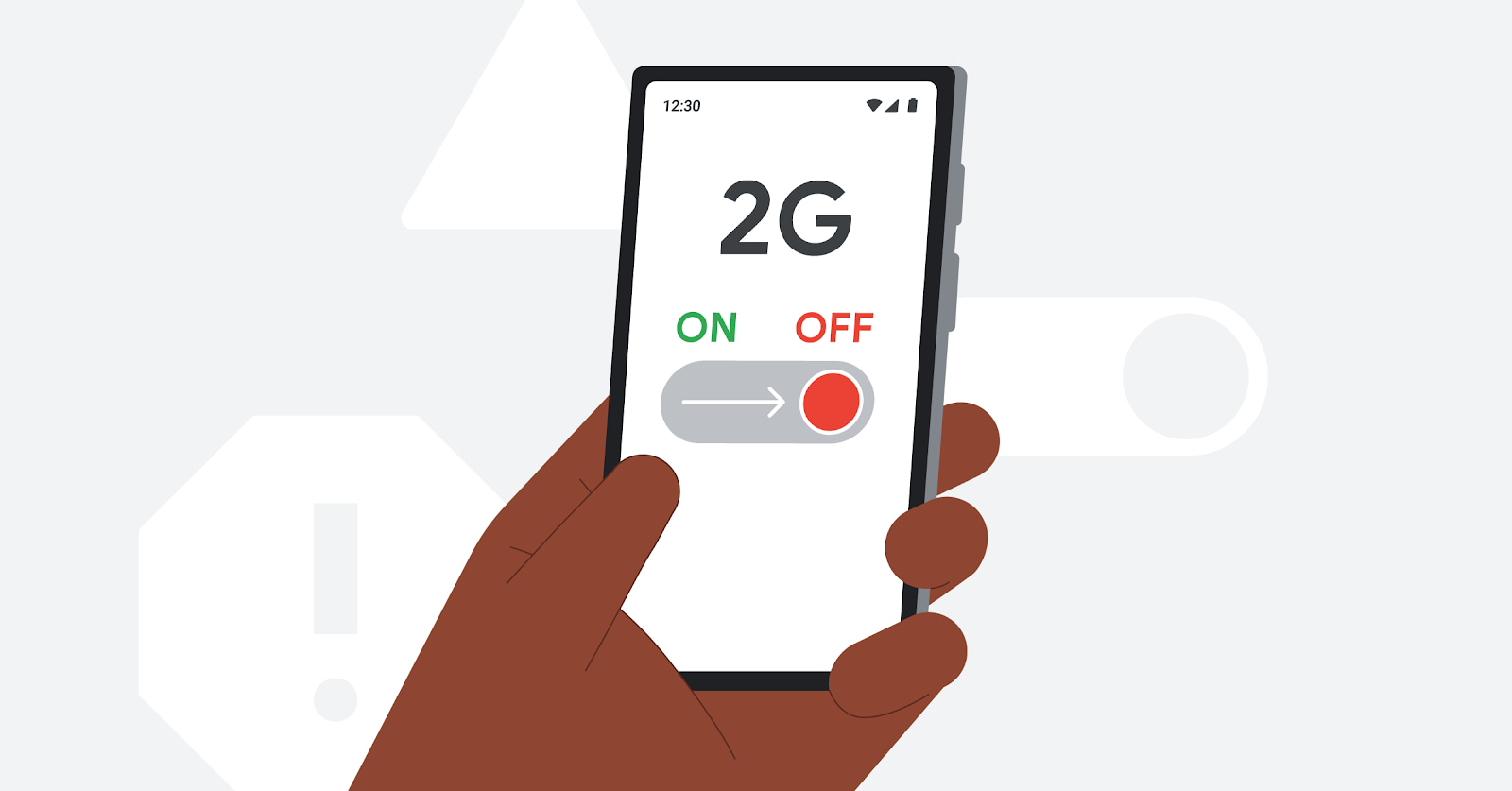

Dimulai dengan Android 12Google memperkenalkan opsi untuk menonaktifkan 2G, dengan ponsel Pixel menjadi yang pertama mengadopsinya. Bahkan dengan “Izinkan 2G” dimatikan, panggilan darurat masih dapat dilakukan.

Opsi ini, jika digunakan, akan sepenuhnya mengurangi risiko SMS Blaster. Fitur ini telah tersedia sejak Android 12 dan mengharuskan perangkat mematuhi Radio HAL 1.6+.

Di Pixel, cari “Izinkan 2G” di aplikasi Setelan

Selain itu:

Android juga memiliki opsi untuk menonaktifkan cipher nol sebagai perlindungan utama karena sangat diperlukan bagi FBS 2G untuk mengkonfigurasi sandi nol (misalnya A5/0) untuk menyuntikkan muatan SMS. Fitur keamanan ini diluncurkan dengan Android 14 yang memerlukan perangkat yang menerapkan radio HAL 2.0 atau yang lebih tinggi.

Lapisan atau perlindungan lain yang disediakan Android adalah melalui Google Messages. Klien SMS dapat “mengidentifikasi dan memblokir pesan SMS spam.”

Android juga menyediakan perlindungan efektif yang secara khusus mengatasi spam dan phishing SMS, terlepas dari apakah saluran pengirimannya adalah SMS Blaster

Google juga memiliki SMS Terverifikasi (dengan tanda centang biru dalam percakapan) untuk komunikasi bisnis, Penelusuran yang amanDan Mainkan Lindungi.

FTC: Kami menggunakan tautan afiliasi otomatis yang menghasilkan pendapatan. Lagi.